このページで: [隠れる]

今日の相互接続されたデジタル環境において, どこ オンラインプライバシー とセキュリティが最大の懸念事項です, 仮想プライベートネットワーク (VPN) プロトコルは私たちのオンライン体験を守るものとして登場します.

これらの複雑なルールと暗号化技術のセットが VPN サービスのバックボーンを形成します, 保護レベルの決定, 速度, オンライン ユーザーが期待できる機能. 安全なインターネット接続に対する需要が高まり続ける中、, さまざまな VPN プロトコルの微妙な違いを理解することは、自信と安心を持ってデジタル領域をナビゲートしたい人にとって不可欠になります。. こちらも注目です, それ 統計によると, その周り 35% 世界中のインターネット ユーザーの割合が VPN サービスを利用しています. この数字は、初期からの顕著な増加を反映しています。.

この包括的なガイドでは、, VPNプロトコルの世界を掘り下げます, 最終的には、オンラインでのプレゼンスを強化する上で、十分な情報に基づいた意思決定を行うことができます。. そう, さぁ、始めよう, 質問ごとに, 知識欲が満たされるまで!

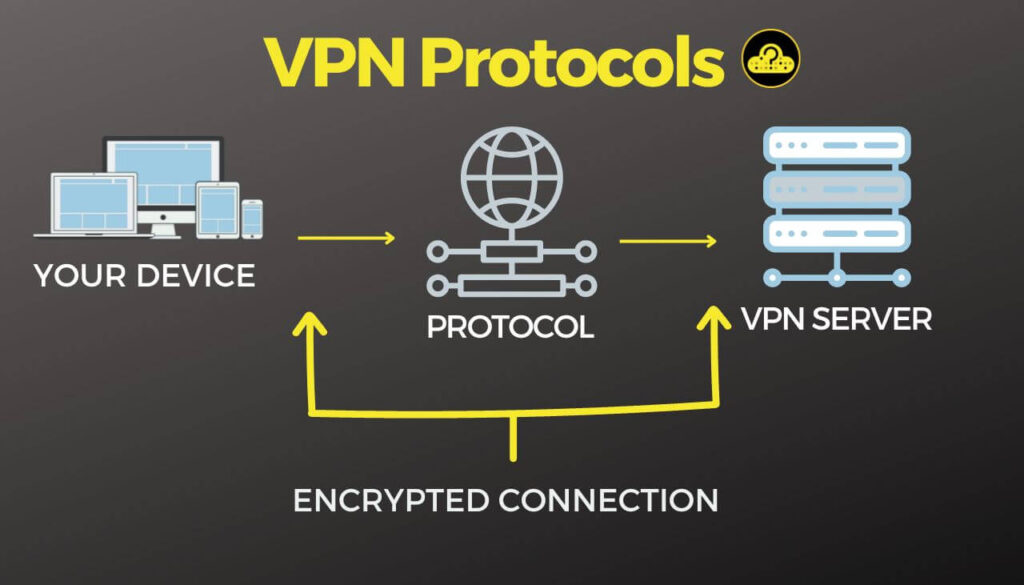

VPNプロトコルとは何ですか?

A VPNプロトコル 標準化された一連のルールを指します, 手順, データパケットのカプセル化方法を管理する暗号化アルゴリズム, 送信されました, ユーザーのデバイスとリモート VPN サーバー間の移動中に復号化されます. これらのプロトコルは仮想プライベート ネットワークの機能に不可欠であり、安全なネットワークを確立する上で重要な役割を果たします。, 暗号化された, インターネットなどの公共ネットワークを介したプライベート通信チャネル.

VPN プロトコルの中心的な目的は、さまざまなプロトコルを実装することです。 暗号化 データの機密性を保護することを目的とした方法, 威厳, そして真正性, これにより、不正アクセスや潜在的なサイバー脅威を阻止します。. 広く普及している一連の VPN プロトコルの中で, 注目すべき例としては、OpenVPN が挙げられます。, L2TP/IPsec, IKEv2/IPsec, PPTP, とSSTP, それぞれが次のような分野で異なる利点と制限を行使します。 安全, 速度, と互換性.

繊細なガラス彫刻を全国の美術館に発送することを考えてみましょう。. 安全に到着するために, 保護フォームで慎重に緩衝材を入れるとよいでしょう, パッケージに次のラベルを付けます “壊れやすい,” 信頼できる配送業者を選択してください. 一方で, 頑丈な本の束を友人に送る場合, 特別な予防措置や壊れやすいラベルは不要になります。.

輸送における保護フォームの役割とよく似ています, さまざまな VPN プロトコルは、VPN 経由でデータを送信するときに、堅牢なシールドまたは合理化されたチャネルとして機能します。. 最小限の暗号化と認証を選択する (フォームパッドを減らすのと同様) データ転送を高速化できる, しかし、オンライン トラフィックを潜在的なリスクにさらすことにもなります.

その結果, 特定の状況で速度とセキュリティのどちらを優先するかに応じて, データ交換のさまざまな側面を強調する個別のプロトコルを利用することが、最も必要な選択肢として浮上しています。. この記事をさらに深く掘り下げていくと、, 特定のプロトコルが優れている可能性がある特定のシナリオを検討します.

VPN プロトコルが重要な理由?

VPN プロトコルは、有効性を確保する上で極めて重要な役割を果たします。, 安全, 仮想プライベート ネットワークの多用途性. これらのプロトコルはデータのカプセル化方法を決定します, 送信されました, ユーザーのデバイスとリモート VPN サーバーの間を移動する際に復号化されます。. それらの重要性は、次の方法でグループ化できるいくつかの重要な側面にあります。:

- 安全. VPN プロトコルは、高度な暗号化技術を採用してデータ伝送を保護します, 潜在的なサイバー脅威から機密情報を保護する, ハッカー, および不正アクセス. 強力な暗号化は非常に重要です, 特にパブリックネットワークを使用する場合, 盗聴やデータ傍受を防ぐため.

- プライバシー. ユーザーを匿名化することで’ IP アドレスと、暗号化されたトンネルを介したトラフィックのルーティング, VPN プロトコルはオンライン プライバシーを強化します. これにより、ユーザーのアクティビティが ISP から保護されます。, 政府の監視, オンラインでの行動を監視または追跡しようとする可能性のあるその他の団体.

- データの整合性. VPN プロトコルにより、転送中にデータが完全な状態で変更されないことが保証されます. 送信データの改ざんや変更を検出するメカニズムを提供します。, データの整合性と信頼性の向上.

- 制限されたコンテンツへのアクセス. VPN プロトコルによりユーザーはバイパスできるようになります 地域制限 特定の地域に限定される可能性のあるコンテンツやサービスにアクセスできます. これはストリーミングに特に便利です, ウェブサイトへのアクセス, または特定の場所では利用できないオンライン サービスを使用する.

- 多用途性 (さまざまなユースケース). VPN プロトコルが異なると、セキュリティ間のトレードオフが異なります。, 速度, と互換性. ユーザーは特定のニーズに最適なプロトコルを選択できます, ストリーミングなどのアクティビティの速度を優先するか、機密性の高いトランザクションの堅牢なセキュリティに重点を置くか.

- 適応性. テクノロジーが進化し、新たなセキュリティ脅威が出現するにつれて, VPN プロトコルは、これらの課題に対処するために更新および適応させることができます. これにより、VPN がオンラインのセキュリティとプライバシーを維持するための効果的なツールであり続けることが保証されます。.

VPN プロトコルは、VPN がどのように動作し、セキュリティの約束を実現するかを定義する構成要素であると言っても過言ではありません。, プライバシー, アクセシビリティと. 適切なプロトコルを選択すると、VPN エクスペリエンスを個々の要件に合わせて調整しながら、デジタル環境全体にわたるデータの機密性と保護を確保できます。.

VPNプロトコルの種類

VPN プロトコルにはさまざまなものがあります, さまざまなニーズや好みに応えるために、それぞれが特定の特性を備えて設計されています. 注目すべき競合としては OpenVPN があります。, オープンソースの性質で有名, 柔軟性, 堅牢なセキュリティ機能. L2TP/IPsec, 一方で, レイヤーを結合する 2 トンネリングプロトコル (L2TP) 暗号化のための IPsec によるトンネル作成用, セキュリティと互換性のバランスの取れた融合を実現.

IKEv2/IPsec プロトコルは、シームレスなデバイスの切り替えと接続の再開を重視します。, モバイルユーザーにとって理想的です. PPTP, 古いプロトコル, 速度を優先しますが、セキュリティは比較的弱いです, 一方、SSTP は安全な接続のために SSL/TLS プロトコルを利用します。, 主に Windows ユーザーに好まれる. ワイヤーガード, 新しい追加, 最小限のコードでパフォーマンスとセキュリティを強化. プロトコルの選択は個々の優先順位によって異なります, スピードとセキュリティのバランスをとるかどうか, 特定のデバイス向けに最適化する, または地理的なアクセスのニーズに対応する.

最も一般的な VPN プロトコル

IPSec

インターネットプロトコルのセキュリティ (IPSec) セッション認証とデータ パケットの暗号化の両方を強制することで、データ交換のセキュリティを強化する堅牢な VPN トンネリング プロトコルとして機能します。. この二重層アプローチには、データ パケット内に暗号化されたメッセージを埋め込むことが含まれます。, その後再び暗号化されます. セキュリティを強化するには, IPSec は他のプロトコルと連携することが多く、その強力な互換性によりサイト間 VPN 構成に好まれます。.

IKEv2

インターネットキー交換のバージョン 2 (IKEv2) IPsec 原理に基づいたトンネリング プロトコルとして動作します。, デバイス間の VPN 通信のための堅牢で安全な経路を構築する. IPsec セキュリティ アソシエーションのネゴシエーションと認証のためのフレームワークを説明します。 (SA), 安全に保護された仮想プライベート ネットワークの確立を支える. この統合は、一般に IKEv2/IPsec と呼ばれます。, キー管理プロトコルとしての IKEv2 の能力と、データ転送のための IPsec のトンネリング機能の両方をカプセル化します。.

PPTP

PPTP, Point-to-Point トンネリング プロトコルの頭字語, 現在も現役で使用されている最古の VPN プロトコルの 1 つとして、時の試練を乗り越えてきました。. Windowsの時代の誕生以来 95, PPTP はすべての Windows バージョンに不可欠な部分です. TCPポートで動作する 1723, 当初はポイントツーポイント プロトコルをカプセル化するために Microsoft によって開発されました。 (PPP).

SSTP

セキュアソケットトンネリングプロトコル (SSTP) 仮想プライベート ネットワークの分野で著名なプレーヤーとして浮上 (VPN) 接続. マイクロソフト発, SSTP は、Linux 環境よりも Windows エコシステムに特に深く根付いています. Microsoft は、このテクノロジを、Windows システムで利用可能な比較的安全性の低い PPTP または L2TP/IPSec オプションのアップグレードとして考えました。. SSTP は、当然のことながら、Windows の VPN 接続のネイティブ設定となっています。, その採用は、VPN サービス プロバイダーの戦略と、その固有のユーザーおよび管理上の利点に左右されます。.

L2TP

層 2 トンネリングプロトコル (L2TP) 2 つの L2TP 接続ポイント間に安全なトンネルを確立することで機能します。. このトンネルが確立されると、, 追加のトンネリングプロトコル, 通常は IPSec, 送信データの暗号化に使用されます. L2TP の複雑なアーキテクチャにより、高レベルのデータ セキュリティが保証されます. これはサイト間のセットアップで一般的な選択肢です, 特にセキュリティの強化が最も重要な場合.

SSL / TLS

セキュアソケットレイヤー (SSL) およびトランスポート層セキュリティ (TLS) HTTPS Web ページを暗号化する標準です, ユーザーのアクセスをネットワーク全体ではなく特定のアプリケーションに制限する. SSL/TLS接続, ほとんどの Web ブラウザに統合されています, 追加のソフトウェアが不要になる, リモート アクセス VPN に最適です.

OpenVPN

OpenVPN, SSL/TLS フレームワークのオープンソース拡張機能, 暗号化されたトンネルを追加の暗号アルゴリズムで強化し、セキュリティを強化します. 強力なセキュリティと効率性が高く評価されていますが、, 互換性とセットアップが一致しない可能性がある, 特にルーター間の VPN ネットワークの場合. OpenVPN はユーザー データグラム プロトコルを提供します (UDP) および伝送制御プロトコル (TCP) バージョン, UDP は速度を優先し、TCP はデータの整合性を確保します. リモート アクセスおよびサイト間 VPN アプリケーションに人気, OpenVPN は依然として包括的な選択肢です.

SSH

セキュアシェル (SSH) 暗号化された接続を生成し、安全なチャネル経由でリモート マシンへのポート転送を許可します。. 柔軟性を提供しながらも、, SSH チャネルでは、侵害の潜在的なエントリ ポイントを作成しないように、注意深く監視する必要があります。, リモート アクセス シナリオにより適したものになります.

ワイヤーガード

ワイヤーガード, 最近の追加, IPSec や OpenVPN よりも複雑ではありませんが、より効率的で安全なトンネリング プロトコルを提供します。. 最適なパフォーマンスと最小限のエラーを実現する合理化されたコードの活用, ワイヤーガードの採用が増加, NordLynx などのサイト間接続を含む, NordVPN による独自の WireGuard 実装.

ハイブリッド VPN プロトコル

ハイブリッド VPN プロトコルは、さまざまなプロトコルの長所を組み合わせてセキュリティを最適化します。, 速度, と互換性. さまざまなプロトコルの機能を統合することで, ハイブリッド VPN プロトコルは、さまざまなシナリオに適応する総合的なソリューションを提供することを目的としています。. このアプローチは、堅牢な暗号化と暗号化の間のバランスを提供することを目指しています。, 信頼できるパフォーマンス, ネットワーク制限をバイパスする機能, 包括的な VPN エクスペリエンスを求めるユーザーにとって多用途の選択肢になります。.

IKEv2/IPSec

IKEv2/IPSec ハイブリッド プロトコルは、2 つの異なる、しかし補完的なプロトコルの組み合わせを指します。: インターネットキー交換のバージョン 2 (IKEv2) およびインターネットプロトコルセキュリティ (IPSec). IKEv2 は、安全な VPN 接続の確立と維持を管理します。, 一方、IPSec はネットワーク上で送信されるデータの暗号化と認証を処理します。. このハイブリッド プロトコルは、迅速な接続確立の強力な組み合わせを提供します。, 暗号化による強力なセキュリティ, さまざまなネットワーク条件への適応性, オンライン通信におけるプライバシーとデータ保護を確保するための効果的なソリューションになります。.

L2TP/IPSec

L2TP/IPSec ハイブリッド プロトコルは、ほとんどのモバイルおよびデスクトップ オペレーティング システムですぐに利用できます。, 実装を簡素化する. このプロトコルは、二重カプセル化機能を組み込むことでセキュリティを強化します。, データに二重層の保護を提供します. 広く使われているにも関わらず、, プロトコルは UDP ポートの使用に限定されます 500 接続用, ファイアウォールをバイパスするには追加の構成が必要.

でも, L2TP/IPSec ハイブリッド プロトコルの欠点は、速度が比較的遅いことです。. これは、暗号化が行われる前にトラフィックを L2TP 形式に変換するプロセスに起因します。. プロトコルの二重カプセル化の性質により、トンネルを介してデータ パケットを送信するためのリソースの増加が必要になります, 他のオプションと比較して転送速度が低下する.

独自の VPN プロトコル

独自の VPN プロトコルとは、特定の企業または組織が開発および所有する独自の排他的な通信プロトコルを指します。. オープンに利用可能であり、より広範なコミュニティによってレビューおよび変更できるオープンソース プロトコルとは異なります。, 独自のプロトコルは通常、作成者の管理下に置かれます.

これらのプロトコルは多くの場合、特定の機能を備えて設計されています, 最適化, または企業の目標や製品に合わせたセキュリティ メカニズム. 独自のプロトコルは特定の利点や革新を提供できますが、, 潜在的な欠点も伴います. ユーザーは、プロトコルがどのように機能するか、またはプロトコルが提供するセキュリティのレベルについての可視性が限られている可能性があります。, 内部の仕組みは一般には公開されない可能性があるため、. サードパーティのソフトウェアまたはデバイスとの互換性は、広く採用されているオープンソースの代替品と比較してより制限される可能性があります.

独自のプロトコルの例をいくつか示します。.

ノードリンクス

NordVPNによって開発されました, NordLynx は WireGuard に基づく独自のプロトコルです. 速度とセキュリティのバランスを提供することを目的としています, WireGuard の効率を活用しながら、NordVPN による独自の機能強化を追加します。.

カメレオン

作成者: VyprVPN, Chameleon は、VPN のブロックとスロットリングをバイパスするように設計された独自のプロトコルです. OpenVPN 256 ビット暗号化と追加の難読化を使用して、VPN トラフィックを検出しにくくし、干渉に対する耐性を高めます。.

カタパルト ヒドラ

このプロトコルは AnchorFree によって開発されました, Hotspot Shield VPN の背後にある会社. Catapult Hydra は、データ転送を最適化し、遅延を削減することで、高速かつ安全な接続を提供するように設計されています。.

廃止された VPN プロトコル

まだ使用中にもかかわらず, これらのプロトコルは時代遅れであると考えられる.

IPSec

オンライン セキュリティの安全なベンチマークを確立することを目的として設計, IPsec は強化されたインターネット接続の先駆けとなりました. 現在のインターネット セキュリティ プロトコルの中ではそれほど普及していませんが、, IPsec は、インターネット上のデジタル通信を保護する上で重要な機能を保持しています. そういう意味では, 特定の場合にはまだ使用されているにもかかわらず, IPSec はやや時代遅れです.

PPTP

ポイントツーポイント トンネリング プロトコル (PPTP), 一方、暗号化されたトンネルを作成するトンネリング プロトコル, ブルートフォース攻撃を受けやすいため、あまり好まれなくなっています. 暗号, 90年代に開発された, 最新のコンピューティング能力に対して脆弱であることが証明されています. その結果, あまり使用されません, 高度な暗号化を特徴とするより安全なトンネリング プロトコルが推奨される代替手段です.

VPN プロトコルと暗号化アルゴリズム

暗号化アルゴリズムは、VPN プロトコルを通じて送信されるデータのセキュリティと機密性を確保する上で重要な役割を果たします。. さまざまな VPN プロトコルは、これらの目標を達成するためにさまざまな暗号化アルゴリズムを利用しています。. VPN プロトコルで使用される一般的な暗号化アルゴリズムをいくつか示します。.

AES (高度な暗号化標準)

AES は、最も安全で効率的な暗号化アルゴリズムの 1 つとして広く認められています。. さまざまなキーの長さがあります, AES-128など, AES-192, およびAES-256, 数字が大きいほど暗号化が強力であることを示します. AES は OpenVPN などのプロトコルで一般的に使用されます, IPsec, およびIKEv2.

3DES (三重データ暗号化規格)

やや時代遅れだと思われますが、, 3DES は一部の古い VPN 実装でまだ使用されています. DES アルゴリズムを 3 回連続して適用してセキュリティを強化します.

RSA (リベスト・シャミール・エイドルマン)

RSA は、鍵交換とデジタル署名に使用される非対称暗号化アルゴリズムです。. VPN プロトコルでの最初のキー交換を保護するために、他の暗号化アルゴリズムと組み合わせて使用されることがよくあります。.

ディフィー・ヘルマン (DH)

Diffie-Hellman は、二者間で秘密鍵を安全にネゴシエートするために使用される鍵交換アルゴリズムです。. AES や 3DES などの他の暗号化アルゴリズムと組み合わせられることがよくあります。.

ECC (楕円曲線暗号)

ECCは強力なセキュリティと効率性により人気が高まっています. より短いキー長を使用して、RSA などの従来の暗号化アルゴリズムと同等のセキュリティを提供します。, リソースに制約のあるデバイスに適したものにする.

カメリア

Camellia は、VPN プロトコルで AES と一緒によく使用される対称暗号化アルゴリズムです。. 安全性とスピードに定評がある.

チャチャ20

ChaCha20 は、速度と一部の種類の攻撃に対する耐性で知られる比較的新しい対称暗号化アルゴリズムです。. メッセージ認証のために Poly1305 と組み合わせてよく使用されます。.

ポリ1305

それ自体は暗号化アルゴリズムではありませんが、, Poly1305 は、ChaCha20 などの暗号化アルゴリズムと組み合わせてメッセージ認証に使用されます。.

ふぐ

今ではあまり一般的ではありませんが、, Blowfish は、VPN プロトコルで使用されていた初期の暗号化アルゴリズムの 1 つです. これは、AES などのより安全なオプションによって引き継がれました。.

暗号化アルゴリズムの選択は、セキュリティとのバランスによって決まります。, パフォーマンス, と互換性. 最新の VPN プロトコルは多くの場合、複数の暗号化アルゴリズムをサポートしています, ユーザーが自分のニーズと優先事項に最も適したものを選択できるようにします.

VPN 暗号化と VPN プロトコルの違い

これらは 2 つの異なるコンポーネントですが相互に関連しており、連携して仮想プライベート ネットワーク上で安全なプライベート通信を提供します。.

VPN 暗号化とは、プレーン テキスト データを安全で読み取り不可能な形式に変換するプロセスを指します。 (暗号文) 送信中. 暗号化により、たとえ権限のない者によって傍受されたとしても、, 適切な復号キーがなければデータは理解できないままです. ユーザーのデバイスと VPN サーバー間で交換される情報の機密性と完全性を維持するには、強力な暗号化が不可欠です. 暗号化アルゴリズム, AESなど (高度な暗号化標準), RSA (リベスト・シャミール・エイドルマン), およびECC (楕円曲線暗号), この暗号化を実行するために使用されます. 暗号化アルゴリズムとキーの長さの選択は、セキュリティのレベルに影響します.

VPNプロトコル, 一方で, ルールを定義します, 手順, データのカプセル化方法を規定する標準と, 送信されました, VPN内で復号化される. VPN プロトコルは、ユーザーのデバイスと VPN サーバー間の安全なトンネルがどのように確立され、維持されるかを決定します。. 認証方法も指定します, 鍵交換, データのカプセル化. VPN プロトコルが異なれば、セキュリティのレベルも異なります, 速度, と互換性, さまざまなユースケースに適したものにする.

VPN 暗号化は、送信中に権限のない当事者がデータを解読できないようにするプロセスに焦点を当てています。, 一方、VPN プロトコルは、デバイス間の安全な通信チャネルを確立および管理するための一連のルールと手順の概要を示します。. どちらのコンポーネントも、VPN の全体的なセキュリティと機能に不可欠です。, データの機密性を確保するために協力する, 安全, 安全性が低い可能性があるネットワークを通過する際にも保護されます.

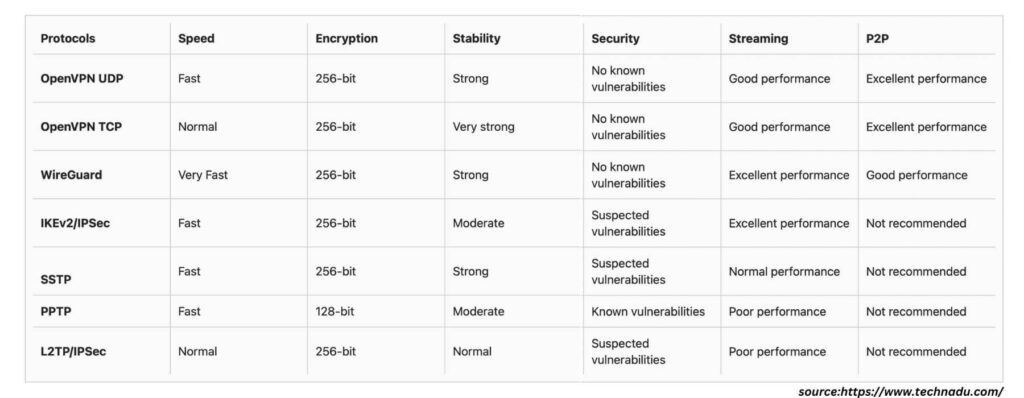

VPN プロトコルの選択方法: ユースケース

適切な VPN プロトコルの選択 2023 オンライン体験に大きな影響を与える極めて重要な決定です. 各 VPN プロトコルには独自の属性セットが付属しています, 強み, そしてトレードオフ, 選択を特定の優先事項に合わせて行うことが重要になります. 最高レベルのセキュリティを重視する方向け, OpenVPN や IKEv2/IPsec などのプロトコルは、堅牢な暗号化および認証メカニズムを提供します. スピードが最優先の場合, データ転送が最適化されているため、WireGuard や PPTP などのプロトコルの方が適している可能性があります。.

互換性も重要です, また、選択したプロトコルがデバイスとオペレーティング システムでサポートされていることを考慮する必要があります。. 手短に, 意図した使用例を念頭に置いてください, リモートアクセスかどうか, 地域制限を回避する, または機密性の高い取引を保護する. セキュリティなどの要素を評価することで, 速度, 互換性, とユースケース, 情報に基づいた決定を下し、オンライン保護の要件や好みにシームレスに適合する VPN プロトコルを選択できます。.

スピード

WireGuard は、VPN プロトコルの中で速度のチャンピオンとしての名声を獲得しています, 合理化されたコードと迅速な暗号化技術により、. IKEv2/IPsec は賞賛に値する速度を誇りますが、, セキュリティを侵害することによって行われます, WireGuard と対立する場合には、それはお勧めできない選択になります。.

WireGuard の速度の優位性は、UDP の独占的な使用にそのルーツがあります。, OpenVPN の TCP 検証を回避する. さらに, その非常に効率的なコードベースは、 4,000 行, セキュリティ監査の簡素化と迅速化.

安全

頂点としてランク付けされたのは、 VPNセキュリティ, OpenVPN がその地位を確立しているのは、そのコードを一貫して脆弱性評価の対象とする広範な開発者コミュニティのおかげです。. 堅牢な軍事グレードの AES 256 ビット暗号化によって強化, OpenVPN は WireGuard に対して優位性を保持します, 最新の ChaCha20 暗号化標準を採用しています。.

OpenVPN の強力なセキュリティは、その独特のセキュリティ プロトコルによるものです, ポイントツーポイント接続を形成し、SSL/TLS でサポートされるキー交換を有効にする. その回復力は適応性によってさらに実証されます, TCP と UDP, 妨害の試みを阻止する. 覚えておいてください, けれど, それはその複雑な性質のため, OpenVPN を手動で設定するには、ある程度の技術的洞察力が必要です.

安定

IKEv2/IPsec はその卓越した安定性で際立っています, 接続損失やプライバシー侵害のないシームレスなネットワーク移行を促進します。. でも, この便利さにはセキュリティが犠牲になります, コード内に埋め込まれた潜在的な脆弱性に関する懸念があるため.

IKEv2/IPsec の魅力は幅広い互換性にあります。, サポートをさまざまなデバイスとプラットフォームに拡張, スパニングルーター, Linux, iOS, マックOS, アンドロイド, およびWindows. 著しく, このプロトコルは、macOS システム上で比類のないパフォーマンスを実現します。. このレベルの安定性により、いくつかの VPN プロバイダーはアプリケーション内のデフォルト プロトコルとして IKEv2/IPsec を採用しています。.

ゲーム

ゲームに関して言えば, WireGuard が VPN プロトコルの誰もが認めるチャンピオンとして浮上, スピード性能のおかげで. でも, ファイアウォールを回避する効果はある程度限定的です. 持続的な接続中断が発生した場合, SSTP を検討してみる価値はあるかもしれません, 特にプライバシーとセキュリティに対する厳密な考慮事項が最優先ではない場合.

ゲームにおける WireGuard の際立った利点は、遅延を大幅に短縮できる可能性にあります。. そのアーキテクチャはパケット ルートを最適化するように設計されています, これにより、パケット損失が軽減され、厄介な ping 関連の問題に効果的に対処できます。.

地理的に制限されたコンテンツ / ストリーミング

ストリーミングに関しては, OpenVPN は最適な VPN プロトコルと考えられています, 地理的制限やファイアウォールを簡単に回避することに優れています. HBO Max などのストリーミング プラットフォーム, Netflix, Hulu は頻繁に VPN アクセスに対して障壁を設けています, OpenVPNなどのプロトコルが必要, VPN 検出メカニズムを一貫して回避できる.

OpenVPN にはさらなる利点があります, 高速サーバーと接続速度の低下を最小限に抑えます。. インターネット接続で少なくともクロックインしている場合 4 Mbps, OpenVPN は、フル HD ビデオのストリーミングをシームレスに実現します。, バッファリングの問題を効果的に回避.

トレント

トレント用, OpenVPN が最高の VPN プロトコルとして首位に立つ, 主に堅牢なセキュリティ機能のおかげで. トレントダウンロードの分野で, プライバシーの保護と個人のアイデンティティの保護が最も重要です, スピードを重視して二の次の役割を担う.

WireGuard も実行可能な選択肢と考えられます. でも, 最新のChaCha20暗号化を採用しています, OpenVPN の AES 256 ビット暗号化ほど広範なテストを受けていない選択肢. WireGuard は一般的に安全性に関して信頼を集めていますが、, プライバシーを重視する一部のユーザーは、潜在的な著作権侵害の苦境に遭遇することを喜んで避けています。, この暗号化の側面に当惑を感じるかもしれません.

モバイル

IKEv2 が好まれる場合が多い モバイルデバイス ネットワークの変更やデバイスのスリープ後にすぐに再接続できるため. 安定した接続を維持するのに効果的です, 移動中のユーザーに最適です. ほとんどのモバイル プラットフォームでも利用できます.

ワイヤーガード, 一方で, スピードと効率性で知られています, これは、潜在的に非強力なハードウェアやさまざまなネットワーク条件を備えたモバイル デバイスにとって有利になる可能性があります。. 軽量になるように設計されており、モバイル VPN アプリケーションとして人気が高まっています。.

OpenVPN は多用途で広くサポートされているプロトコルであり、モバイル デバイスにとって確実な選択肢となります。. 強力なセキュリティ機能で知られており、さまざまなプラットフォームで利用できます.

最後に, L2TP/IPsec は、多くのモバイル デバイスに組み込まれている安全なオプションです. 他のプロトコルと同じレベルの速度は提供できない場合がありますが、, セキュリティが最優先の場合は良い選択になる可能性があります.

結論

鉄壁の暗号化を優先するかどうか, 電光石火のスピード, または地理的に制限されたコンテンツへのシームレスなアクセス, 各プロトコルは長所を明確に組み合わせたものを提供します. まだ, 安全な通信の追求に団結する, これらのプロトコルにより、私たちは仮想環境を自信を持って横断できるようになります。, データが確実に保護されるようにする, そして私たちのアイデンティティは保護されます.

資力

- VPNの種類 & プロトコル (https://ノードレイヤー.com/)

- VPNプロトコルの説明 (https://サイバーニュース.com/)

- 最高の VPN プロトコル (https://nordvpn.com/blog/)

- VPN プロトコルの説明 & 比較 (https://www.technadu.com/)